أوضاع الاتصال

هذه الوثیقة تمّ إنشاؤها بتأريخ: ٣١/٠٣/٢٠٢٢ ١٢:٤١:٠٩ م,، وجرى تعديلها بتأريخ: ١٠/٠٤/٢٠٢٤ ٤:٠٨:٠٢ ص.

يوفر ChimeraTool مجموعة من الميزات التي يمكن الوصول إليها في أوضاع مختلفة.

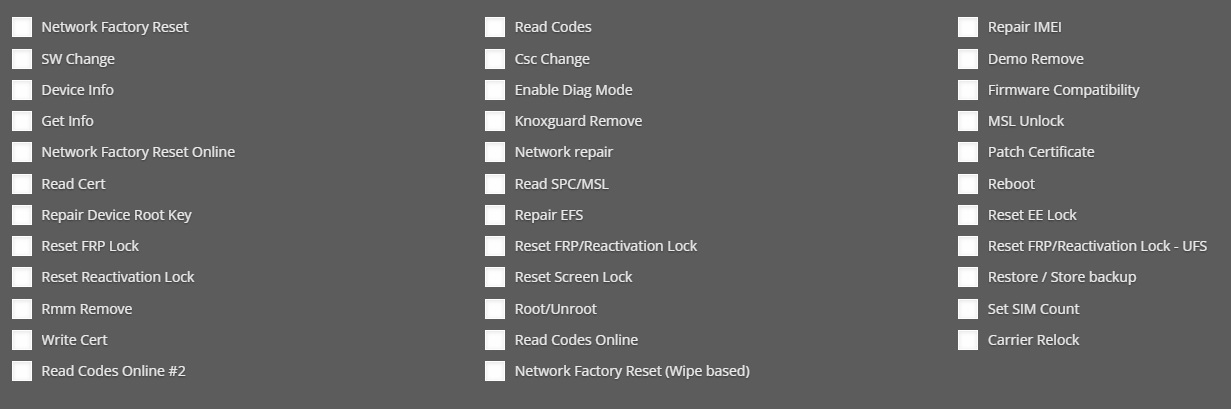

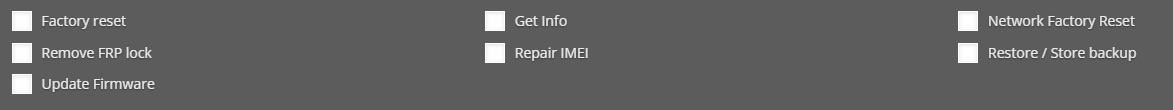

سامسونج

تعرض لقطة الشاشة أعلاه ميزاتنا التي يمكن الوصول إليها لأجهزة Samsung الخاصة بنا. يرجى أن تضع في اعتبارك أن الإجراءات المتاحة يمكن أن تكون مختلفة في كل نموذج. لذلك نقترح بشدة التحقق من قائمة النماذج المدعومة هنا حيث نعرض جميع الميزات التي يمكن الوصول إليها في كل طراز.

الوضع العادي

- قم بتمكين خيار تصحيح أخطاء USB في قائمة خيارات المطور.

- إذا لم تظهر قائمة خيارات المطور ، فانتقل إلى الإعدادات >> حول الهاتف >> معلومات البرنامج ، وانقر سبع مرات على خط رقم الإنشاء.

- بعد ذلك ، قم بتوصيل الهاتف بالكمبيوتر ، حدد مربع الاختيار وانقر على "السماح دائمًا" من هذا الكمبيوتر ، ثم انقر فوق "موافق".

سينبثق مربع اختيار آخر: "هل تريد السماح بالوصول إلى بيانات الهاتف؟" اضغط على "السماح".

بعض الميزات المستخدمة بشكل أساسي في هذا الوضع:

| Carrier relock | Demo Remove | Knoxguard Remove |

| Repair IMEI | Patch certificate | CSC Change |

| Read Codes Online | Write Cert | RMM Remove |

| Get info | Network Factory Reset Online | Read Cert |

وضع التنزيل

- اضغط باستمرار على أزرار خفض مستوى الصوت + الصفحة الرئيسية + الطاقة

بعض الميزات المستخدمة بشكل أساسي في هذا الوضع:

| SW change | Reboot | Reset Screen Lock |

| Reset Reactivation Lock | Device info | Reset FRP lock* |

* يرجى ملاحظة أن إعادة تعيين قفل FRP يعمل فقط مع بعض الطرز القديمة وإصدارات Android الأقدم.

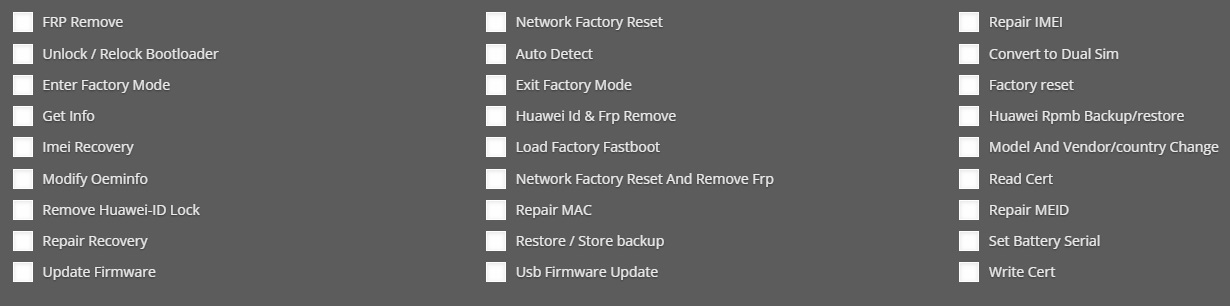

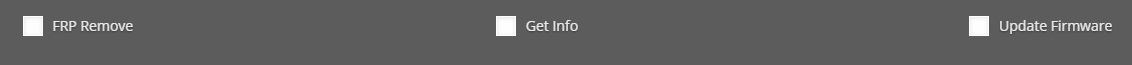

هواوي

يمكنك التحقق من الميزات التي يمكن الوصول إليها على أجهزة Huawei في الصورة أعلاه.

وصف وضع اتصال Huawei:

الوضع العادي

- قم بتمكين خيار تصحيح أخطاء USB في قائمة خيارات المطور. إذا لم يظهر عنصر قائمة خيارات المطور ، فانتقل إلى قسم حول الهاتف في قائمة الإعدادات ، وانقر خمس مرات على سطر رقم الإنشاء.

وضع Fastboot

- أوقف تشغيل الجهاز

- بناءً على نوع هاتفك ، قم بتنفيذ أحد الإجراءات التالية:

- افصل كابل USB ، واضغط مع الاستمرار على زر خفض الصوت أثناء توصيل كابل USB

- قم بتوصيل كبل USB ، واضغط مع الاستمرار على أزرار خفض الصوت + الطاقة

لوميا

الوضع العادي

- أغلق الهاتف.

- بعد ذلك قم بتوصيله عبر USB ، مع الضغط على زر رفع الصوت.

ال جي

الوضع العادي

- قم بتوصيل الهاتف عبر USB.

- سيعرض هاتفك تحذيرًا بشأن الاتصال. عند تحديد ذلك ، يمكنك ضبط طريقة الاتصال (مثل الشحن فقط ، جهاز MTP ، إلخ.)

- في الهواتف القديمة ، تحتاج إلى تحديد خيار LG Software. إذا كان هذا الخيار مفقودًا ، فحدد خيار جهاز MTP. يوصى بتشغيل تصحيح أخطاء USB.

وضع التنزيل

- بادئ ذي بدء ، تحتاج إلى التأكد من تثبيت برامج تشغيل LG الصحيحة.

- قم بإيقاف تشغيل الهاتف ويجب أن تكون بطاريته في مكانها.

- اضغط مع الاستمرار على زر رفع الصوت.

- قم بتوصيل الهاتف المغلق بجهاز الكمبيوتر عبر USB ، مع الاستمرار في الضغط على زر رفع الصوت. يجب أن يبدأ الهاتف في التشغيل تلقائيًا.

- بمجرد رؤية شعار وضع التنزيل على الشاشة ، يمكنك تحرير زر رفع الصوت

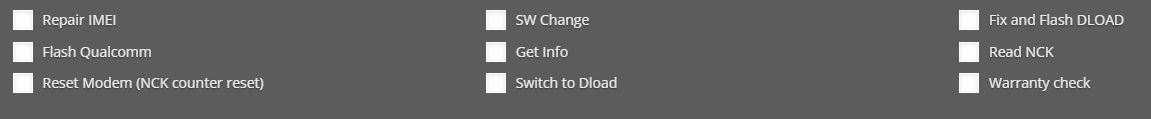

MTK

إذا كنت ترغب في العمل مع وحدة MTK ، يمكنك ببساطة توصيل الجهاز بالوضع العادي. بعد ذلك ، ستقوم الأداة بتشغيل ما يسمى بعملية "الاكتشاف التلقائي". إذا تم ذلك ، سيخبرك Chimera بإرشادات حول ما يجب عليك فعله بعد ذلك ، وكيف يمكنك تغيير وضع الاتصال ، وما إلى ذلك. في حالة رغبتك في تخطي عملية الاكتشاف التلقائي ، يمكنك وضع الأجهزة في وضع BootRom على الفور.

وضع Bootrom

- لتوصيل جهاز في وضع Bootrom ، يتعين عليك عادةً إيقاف تشغيل الهاتف أولاً ثم إعادة توصيل كبل USB:

- أثناء الضغط على زري خفض الصوت ورفع الصوت في آنٍ واحد في معظم الحالات

- أثناء الضغط على أزرار خفض الصوت ورفع الصوت وأزرار الطاقة في آنٍ واحد (لطرازات Oppo)

- أثناء الضغط على زر خفض الصوت لطرازات Huawei و Honor

بالنسبة لوحدة MTK ، تتوفر ميزات Chimera التالية بالكامل (أو جزئيًا) اعتمادًا على التكوين المخصص لكل جهاز:

Remove FRP Lock | Update Firmware | Remove Screen Lock | Write IMEI |

Bootloader Unlock/Relock | Patch IMEI (for Xiaomi MTK) | Root | Remove Huawei ID (for Huawei MTK) |

| Repair IMEI | Network Factory Reset | Patch Cert/Patch Network (for Samsung MTK) | Store/Restore Backup |

| Read Codes Online (for Samsung MTK) |

يرجى العلم بأن الإجراءات التي يمكن الوصول إليها يمكن أن تكون مختلفة بناءً على التكوين المخصص للجهاز المتصل وستعرض الأداة الميزات التي يمكن إجراؤها عليها.

شاومى

وضع EDL

- للوصول إلى وضع EDL ، ستحتاج إلى فصل بطارية الهاتف ، ثم تقصير منصات الاختبار * الموجودة على اللوحة وإعادة توصيل كبل USB في غضون ذلك.

- عندما يتم الاتصال بنجاح ، ستتعرف الأداة على الهاتف كجهاز Qualcomm. ستحتاج إلى تحديد العلامة التجارية يدويًا (Xiaomi) ونوع الطراز الدقيق.

* يجب التحقق من الموقع الدقيق للاختبار لكل هاتف على الويب.

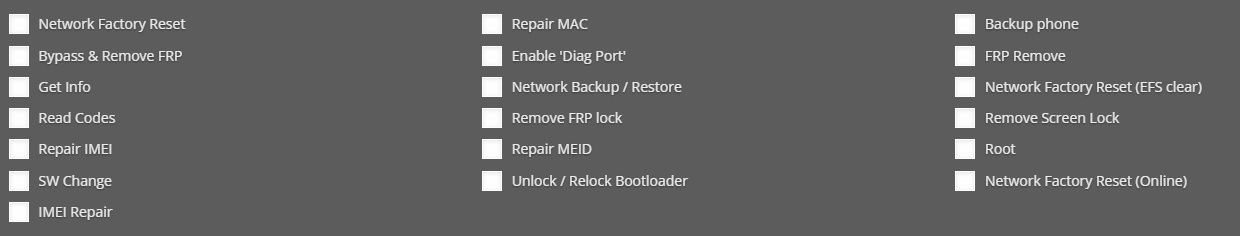

موتورولا

الوضع العادي

- قم بتوصيل الهاتف عبر USB.

- تأكد من تمكين خيار تصحيح أخطاء USB في عنصر قائمة خيارات المطور.

- إذا لم يظهر عنصر قائمة خيارات المطور ، فانتقل إلى قسم حول الهاتف في قائمة الإعدادات ، وانقر خمس مرات على سطر رقم الإنشاء.

وضع Fastboot

- إيقاف تشغيل الهاتف.

- قم بتطبيق أحد الإجراءات أدناه ، اعتمادًا على هاتفك:

- افصل كبل USB ، واضغط مع الاستمرار على زر خفض الصوت أثناء توصيل كبل USB.

- قم بتوصيل كبل USB ، واضغط مع الاستمرار على أزرار خفض الصوت + الطاقة.

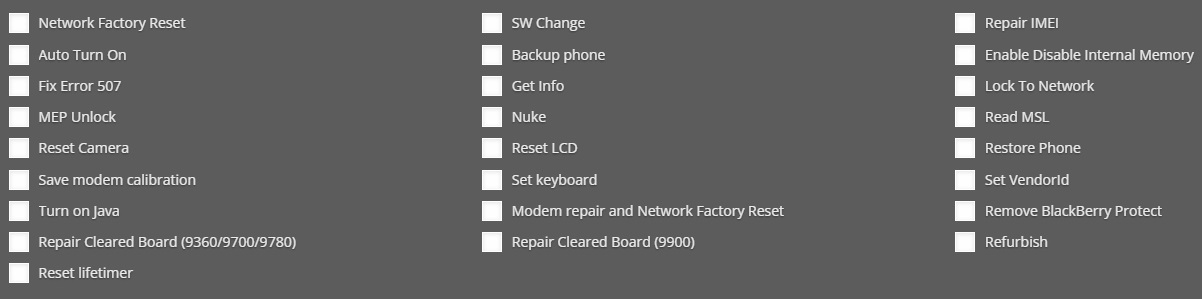

بلاك بيري

الوضع العادي

- قم بتوصيل الهواتف أثناء إيقاف التشغيل بدون البطاريات ، إذا كانت قابلة للإزالة.

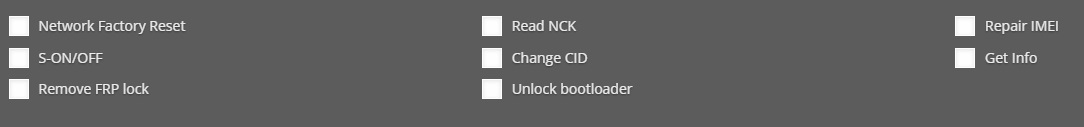

HTC

الوضع العادي

- قم بتوصيل الهاتف عبر USB.

- تأكد من تمكين خيار تصحيح أخطاء USB في عنصر قائمة خيارات المطور.

- إذا لم يظهر عنصر قائمة خيارات المطور ، فانتقل إلى قسم حول الهاتف في قائمة الإعدادات ، وانقر خمس مرات على سطر رقم الإنشاء.

وضع Fastboot ووضع التنزيل

- على الأجهزة القديمة ، يتوفر فقط وضع Fastboot (الخلفية البيضاء) ، بينما في الأجهزة الأحدث ، يمكن أيضًا تمكين وضع التنزيل (الخلفية السوداء). للذهاب إلى هناك ، قم بإيقاف تشغيل الهاتف ، وانتظر حوالي 5 ثوانٍ ، ثم اضغط مع الاستمرار على زري خفض الصوت والطاقة.

- في الأجهزة الأحدث ، يمكنك التبديل من وضع التنزيل إلى وضع Fastboot باستخدام خيار إعادة التشغيل إلى Bootloader

يمكنك أيضًا مراجعة دليل الاتصال الخاص بنا في برنامجنا بالنقر فوق الزر "تعليمات" بعد تسجيل الدخول إلى الأداة مباشرةً.

هل ما زلت بحاجة إلى مساعدة بخصوص أوضاع الاتصال؟ من فضلك لا تتردد في الاتصال بفريق الدعم لدينا.

Martview forum

Martview is not our official forum but it can bring help to all our customers, since the questions asked are answered by professionally relevant users and administrators there.

Open forumTest Points Library

A continuously updated collection of Test Point photos, PCB Diagrams and Blueprints to help everyone easily find the test point pins on smartphone motherboards - all at one place!

Open Test point libraryمنتدى GSM Hosting

هذا منتدانا الرسمي باللغة الإنجليزية. ننصح لكل مستخدم بالزيارة إلى المنتدى حيث قد تمّ وصف الكثير من المسائل والعيوب وإيجاد حلول لها خلال السنوات الماضية

إذهب إلى المنتدى